2 个版本

| 0.1.0-alpha.2 | 2022年2月20日 |

|---|---|

| 0.1.0-alpha.1 | 2021年7月19日 |

#64 in #scanner

51KB

1K SLoC

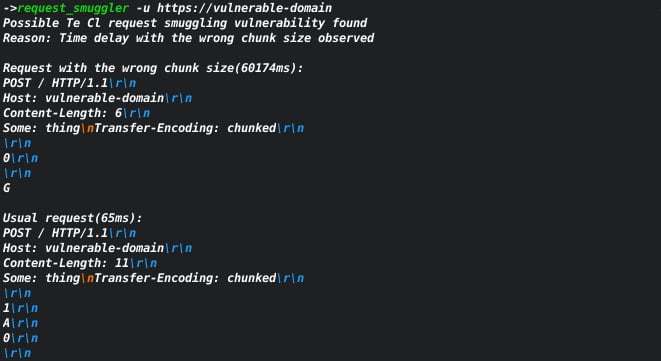

请求走私

HTTP请求走私漏洞扫描器

基于James Kettle的杰出研究 研究。该工具可以帮助找到可能受到请求走私漏洞影响的服务器。

使用方法

USAGE:

request_smuggler [OPTIONS] --url <url>

FLAGS:

-h, --help Prints help information

-V, --version Prints version information

OPTIONS:

--amount-of-payloads <amount-of-payloads> low/medium/all [default: low]

-t, --attack-types <attack-types>

[ClTeMethod, ClTePath, ClTeTime, TeClMethod, TeClPath, TeClTime] [default: "ClTeTime" "TeClTime"]

--file <file>

send request from a file

you need to explicitly pass \r\n at the end of the lines

-H, --header <headers> Example: -H 'one:one' 'two:two'

-X, --method <method> [default: POST]

-u, --url <url>

-v, --verbose <verbose>

0 - print detected cases and errors only,

1 - print first line of server responses

2 - print requests [default: 0]

--verify <verify> how many times verify the vulnerability [default: 2]

安装

-

Linux

- 从版本发布

- 从源代码(需要安装rust)

git clone https://github.com/Sh1Yo/request_smuggler cd request_smuggler cargo build --release - 使用cargo install

cargo install request_smuggler --version 0.1.0-alpha.2

-

Mac

- 从源代码(需要安装rust)

git clone https://github.com/Sh1Yo/request_smuggler cd request_smuggler cargo build --release - 使用cargo install

cargo install request_smuggler --version 0.1.0-alpha.2

- 从源代码(需要安装rust)

-

Windows

- 从版本发布

依赖关系

~4–14MB

~196K SLoC